Retour au hub

common:hub.delivrabilite

Logiciels

Prospection B2B

SPF, DKIM, DMARC : le guide complet pour configurer votre email (2026)

Publié le 28 avr. 2026Mis à jour le 29 avr. 2026

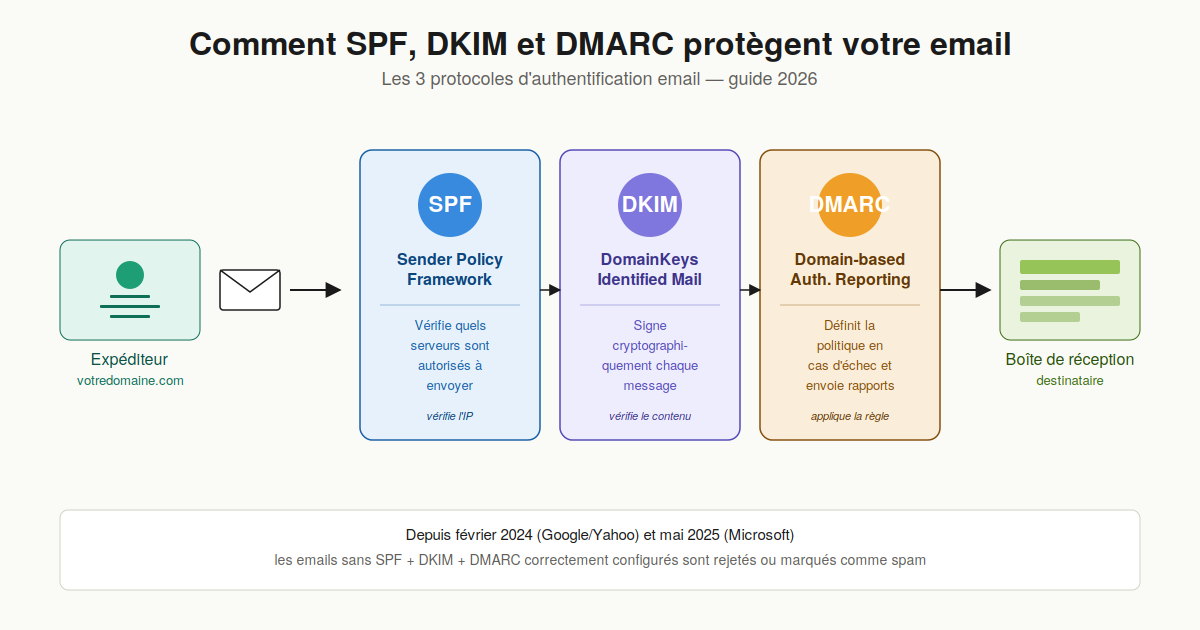

SPF, DKIM et DMARC : si vous envoyez des emails et particulièrement des emails de prospection vous avez forcément croisé ces trois acronymes. Et probablement déjà soufflé un peu de désespoir devant la doc technique. En 2026, ces trois protocoles d’authentification email ne sont plus optionnels : depuis février 2024, Google et Yahoo rejettent les emails non authentifiés des expéditeurs en masse, et Microsoft a suivi en mai 2025. Pour les équipes qui font du cold email B2B, c’est devenu la condition minimale pour atteindre la boîte de réception. Dans ce guide complet, on vous explique exactement ce que sont SPF, DKIM et DMARC, comment ils fonctionnent ensemble, et surtout comment les configurer correctement sur votre domaine. Avec des exemples concrets d’enregistrements DNS, les erreurs courantes à éviter et une FAQ pour répondre à toutes vos questions.

Qu’est-ce que SPF, DKIM et DMARC ?

SPF, DKIM et DMARC sont trois protocoles d’authentification email complémentaires. Chacun joue un rôle différent et précis dans la vérification qu’un email envoyé depuis votre domaine est bien légitime.

SPF (Sender Policy Framework) : déclare quels serveurs sont autorisés à envoyer des emails depuis votre domaine.

DKIM (DomainKeys Identified Mail) : ajoute une signature cryptographique à chaque email pour prouver qu’il n’a pas été altéré.

DMARC (Domain-based Message Authentication, Reporting and Conformance) : indique aux serveurs destinataires quoi faire si SPF ou DKIM échouent, et envoie des rapports de monitoring.

Configurer les trois correctement, c’est la condition minimale pour atteindre la boîte de réception en 2026. Manquer un seul des trois, et vos emails risquent d’atterrir en spam ou pire, d’être rejetés purement et simplement par Gmail, Outlook ou Yahoo.

SPF (Sender Policy Framework) : qu’est-ce que c’est ?

SPF est le plus ancien des trois protocoles (apparu officiellement en 2006 avec la RFC 4408, mis à jour en 2014 avec la RFC 7208). Son principe est simple : vous publiez dans votre DNS la liste des serveurs autorisés à envoyer des emails au nom de votre domaine. Quand un serveur reçoit un email prétendant venir de votre domaine, il vérifie que l’adresse IP de l’expéditeur figure bien dans cette liste.

Comment fonctionne SPF concrètement

SPF s’implémente via un enregistrement TXT dans votre zone DNS, à la racine de votre domaine. Voici un exemple type :

v=spf1 include:_spf.google.com include:spf.protection.outlook.com ~allCet enregistrement dit : « Les emails depuis ce domaine peuvent être envoyés par les serveurs de Google Workspace ou Microsoft 365. Tout autre serveur doit être considéré comme suspect (~all = soft fail). »

Exemple d’enregistrement SPF avec plusieurs services

Si votre entreprise utilise plusieurs services d’envoi (Google Workspace pour les emails internes, un outil de cold email comme Emelia, et un outil transactionnel comme SendGrid), votre SPF doit tous les inclure :

v=spf1 include:_spf.google.com include:_spf.emelia.io include:sendgrid.net ~allLa limite des 10 lookups DNS : un piège classique

SPF impose une contrainte technique souvent oubliée : un enregistrement SPF ne peut pas générer plus de 10 lookups DNS. Chaque mécanisme include: déclenche un lookup supplémentaire, et certains services (comme Microsoft 365) en consomment plusieurs à eux seuls. Au-delà de 10, l’ensemble du SPF retourne une erreur PermError et la vérification échoue. Si vous avez beaucoup de services à autoriser, vous devez « aplatir » votre SPF (SPF flattening) avec un outil dédié.

Hard fail (-all) vs soft fail (~all) : que choisir ?

Le mécanisme final de votre SPF détermine comment les serveurs traitent un email qui échoue à la vérification.

~all (soft fail) : l’email échoue à SPF mais peut quand même être livré, généralement marqué comme suspect. Recommandé pendant la phase d’installation et la plupart du temps en 2026.

-all (hard fail) : l’email est rejeté par les serveurs strict. À utiliser uniquement après avoir validé que tous vos services d’envoi légitimes sont bien dans le SPF.

En 2026, la pratique recommandée est de commencer en ~all puis, après validation via les rapports DMARC que tout est propre, basculer en -all si vous voulez du strict.

DKIM (DomainKeys Identified Mail) : qu’est-ce que c’est ?

DKIM (RFC 6376) ajoute une signature cryptographique à chaque email sortant. Cette signature, calculée avec une clé privée, est vérifiée par le serveur destinataire grâce à une clé publique publiée dans votre DNS. DKIM prouve deux choses : que le message vient bien de votre domaine, et qu’il n’a pas été modifié en transit.

Comment fonctionne DKIM concrètement

Quand votre serveur d’envoi envoie un email, il calcule une empreinte cryptographique du contenu (en-tête + corps) et la chiffre avec une clé privée. Cette signature est ajoutée dans l’en-tête DKIM-Signature de l’email. Le serveur destinataire récupère la clé publique correspondante dans votre DNS, déchiffre la signature et vérifie qu’elle correspond bien à l’email reçu. Si une seule virgule a été modifiée en route, la vérification échoue.

Exemple d’enregistrement DKIM

Un enregistrement DKIM est un TXT publié à un sélecteur précis dans votre DNS. Le sélecteur (selector) permet d’avoir plusieurs clés DKIM en parallèle, ce qui est utile pour la rotation. Format type :

selector1._domainkey.votredomaine.com IN TXT "v=DKIM1; k=rsa; p=MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQ..."Concrètement, votre fournisseur d’email (Google Workspace, Microsoft 365, ou un outil comme Emelia) génère la paire de clés et vous donne le contenu exact à coller dans votre zone DNS.

L’avantage clé de DKIM : il survit au forwarding

Voici pourquoi DKIM est si important : contrairement à SPF, DKIM survit au transfert d’email. Quand un destinataire transfère votre message à quelqu’un d’autre, l’adresse IP de l’expéditeur change (ce n’est plus votre serveur, c’est le serveur de la personne qui transfère). Du coup, SPF échoue mécaniquement. Mais la signature DKIM, elle, reste intacte tant que le contenu n’est pas modifié. C’est pour ça qu’en 2026, DKIM est devenu la pierre angulaire de l’authentification email.

Taille de clé DKIM : RSA 2048 bits recommandé

Les clés DKIM existent historiquement en 1024 bits ou 2048 bits. En 2026, la recommandation claire de l’industrie est d’utiliser du 2048 bits. Les clés 1024 sont encore acceptées mais de plus en plus pénalisées par les filtres anti-spam. Idéalement, faites tourner vos clés DKIM tous les 6 à 12 mois pour limiter la fenêtre de risque en cas de fuite de la clé privée.

DMARC : la couche de politique au-dessus de SPF et DKIM

DMARC (RFC 7489) ne remplace ni SPF ni DKIM. Il vient s’ajouter par-dessus pour répondre à deux questions : « Que doit faire le serveur destinataire si SPF ou DKIM échouent ? » et « Comment je sais qui essaie d’envoyer des emails au nom de mon domaine ? ».

Comment fonctionne DMARC concrètement

DMARC s’appuie sur un concept appelé alignement. Pour qu’un email passe DMARC, il faut que SPF ou DKIM réussisse ET que le domaine vérifié par l’un des deux corresponde au domaine visible dans le champ « From » de l’email (celui que voit le destinataire). Sans cet alignement, un attaquant pourrait passer SPF avec son propre domaine tout en se faisant passer pour vous dans le From ce qui est exactement la technique d’usurpation que DMARC empêche.

Exemple d’enregistrement DMARC

DMARC se publie comme un TXT à _dmarc.votredomaine.com :

_dmarc.votredomaine.com IN TXT "v=DMARC1; p=quarantine; rua=mailto:dmarc@votredomaine.com; pct=100; aspf=r; adkim=r"Les 3 politiques DMARC : none, quarantine, reject

La balise p= définit ce que les serveurs doivent faire en cas d’échec :

p=none : monitoring uniquement, l’email est livré normalement. C’est le mode de démarrage recommandé pour collecter des rapports sans rien casser.

p=quarantine : les emails non authentifiés vont en spam. Étape intermédiaire après quelques semaines de monitoring propre.

p=reject : les emails non authentifiés sont rejetés purement et simplement. C’est le mode cible final, qui offre la meilleure protection contre l’usurpation.

La progression normale en 2026 : démarrer en p=none pendant 4-6 semaines, analyser les rapports DMARC, corriger toutes les sources d’email légitimes qui échouent, puis passer à p=quarantine pendant 2-4 semaines, puis enfin p=reject.

Alignement strict vs relaxed

Les balises aspf= et adkim= contrôlent le niveau d’alignement requis entre les domaines.

Mode relaxed (r) : les sous-domaines sont acceptés. Si votre From est « contact@votredomaine.com » et que SPF passe avec « mail.votredomaine.com », l’alignement est OK. C’est le mode recommandé pour la plupart des organisations.

Mode strict (s) : il faut une correspondance exacte. « contact@votredomaine.com » et « mail.votredomaine.com » ne sont plus alignés. À utiliser uniquement si vous avez un contrôle total sur tous vos sous-domaines d’envoi.

Les rapports DMARC : votre œil sur l’authentification

C’est sans doute le bénéfice le plus sous-estimé de DMARC. Avec rua=mailto:dmarc@votredomaine.com, vous recevez quotidiennement des rapports XML agrégés détaillant qui essaie d’envoyer des emails au nom de votre domaine, depuis quelles IP, et avec quel taux de réussite SPF/DKIM. Ces rapports révèlent les services oubliés (qui envoient pour vous sans authentification), les tentatives d’usurpation, et les erreurs de configuration. Plusieurs outils gratuits ou payants comme dmarcian, Postmark DMARC ou URIports parsent ces XML en tableaux de bord lisibles.

Pourquoi vous avez besoin des 3 protocoles ensemble

Chaque protocole couvre un trou que les autres ne comblent pas :

SPF seul ne suffit pas : il vérifie l’IP du serveur d’envoi (Return-Path), pas le From visible. Un attaquant peut passer SPF avec son propre domaine tout en spoofant le vôtre dans le From.

DKIM seul ne suffit pas : il prouve que le message n’a pas été altéré, mais il n’indique pas au serveur destinataire quoi faire en cas d’échec. Et tous les expéditeurs ne signent pas avec DKIM.

DMARC seul est sans effet : il s’appuie sur SPF ou DKIM pour fonctionner. Sans eux, DMARC n’a rien à évaluer.

Ensemble, les trois forment un système complet : SPF vérifie l’IP, DKIM vérifie l’intégrité du contenu, DMARC applique la politique et offre la visibilité. C’est exactement pour ça que Google, Yahoo, Outlook et Apple exigent désormais les trois pour les expéditeurs en masse.

Comment configurer SPF, DKIM et DMARC étape par étape

L’ordre logique d’implémentation est : SPF d’abord (le plus rapide), DKIM ensuite (nécessite la génération d’une paire de clés), DMARC en dernier (dépend des deux autres). Voici la marche à suivre.

Étape 1 : configurer SPF

Listez tous les services qui envoient des emails au nom de votre domaine : votre fournisseur de messagerie (Google Workspace, Microsoft 365), vos outils de cold email, vos services transactionnels, vos newsletters. Demandez à chacun la valeur d’include: à utiliser. Combinez-les dans un seul enregistrement TXT à la racine de votre domaine. Démarrez en ~all (soft fail). Vérifiez ensuite via un outil comme MXToolbox que l’enregistrement est bien syntaxiquement correct et reste sous la limite des 10 lookups.

Étape 2 : configurer DKIM

Pour chaque service d’envoi, suivez la procédure de génération de clé DKIM dans son interface (Google Workspace : Apps → Gmail → Authentifier l’email → Générer un nouveau record en 2048 bits). Copiez le TXT fourni et publiez-le dans votre DNS au sélecteur indiqué. Attendez la propagation DNS (5 à 60 minutes), puis activez l’authentification dans l’interface du fournisseur. Répétez pour chaque outil d’envoi.

Étape 3 : configurer DMARC progressivement

Démarrez avec une politique permissive pour collecter des rapports sans risquer de bloquer du trafic légitime :

v=DMARC1; p=none; rua=mailto:dmarc@votredomaine.com; pct=100; aspf=r; adkim=rPendant 4 à 6 semaines, lisez les rapports quotidiens et identifiez toutes les sources d’email légitimes qui échouent. Corrigez-les (ajoutez l’include SPF manquant, activez DKIM sur le service oublié, etc.). Une fois que vos rapports sont propres, passez à p=quarantine pour 2-4 semaines, puis p=reject.

Vérifier votre configuration : les outils

Plusieurs outils gratuits permettent de tester votre configuration :

MXToolbox : vérification SPF, DKIM, DMARC et diagnostic complet du domaine.

Google Admin Toolbox : diagnostic spécifique pour les domaines Google Workspace.

dmarcian : analyse des rapports DMARC en tableau de bord lisible.

Commande dig en local : « dig TXT votredomaine.com » pour SPF, « dig TXT _dmarc.votredomaine.com » pour DMARC.

Les erreurs courantes à éviter

Même avec les meilleures intentions, certaines erreurs reviennent constamment dans les configurations SPF, DKIM et DMARC.

Dépasser la limite des 10 lookups DNS sur SPF : votre enregistrement renvoie une erreur PermError et tout échoue. Aplatissez votre SPF si nécessaire.

Publier plusieurs enregistrements SPF distincts : vous ne pouvez avoir qu’un seul TXT SPF par domaine. Plusieurs enregistrements = échec automatique.

Oublier d’aligner le domaine d’envoi : si DMARC est en mode strict et que votre From est sur le domaine racine alors que SPF passe avec un sous-domaine, l’alignement échoue.

Ne pas surveiller les rapports DMARC : publier un DMARC en p=none sans jamais lire les rapports, c’est inutile. C’est précisément le moment où on identifie les problèmes.

Utiliser une clé DKIM trop courte (1024 bits) : de plus en plus pénalisée par les filtres modernes. Privilégiez 2048 bits.

Passer à p=reject trop vite : sans monitoring préalable, vous bloquez vos propres emails légitimes. Comptez minimum 6 semaines avant l’enforcement.

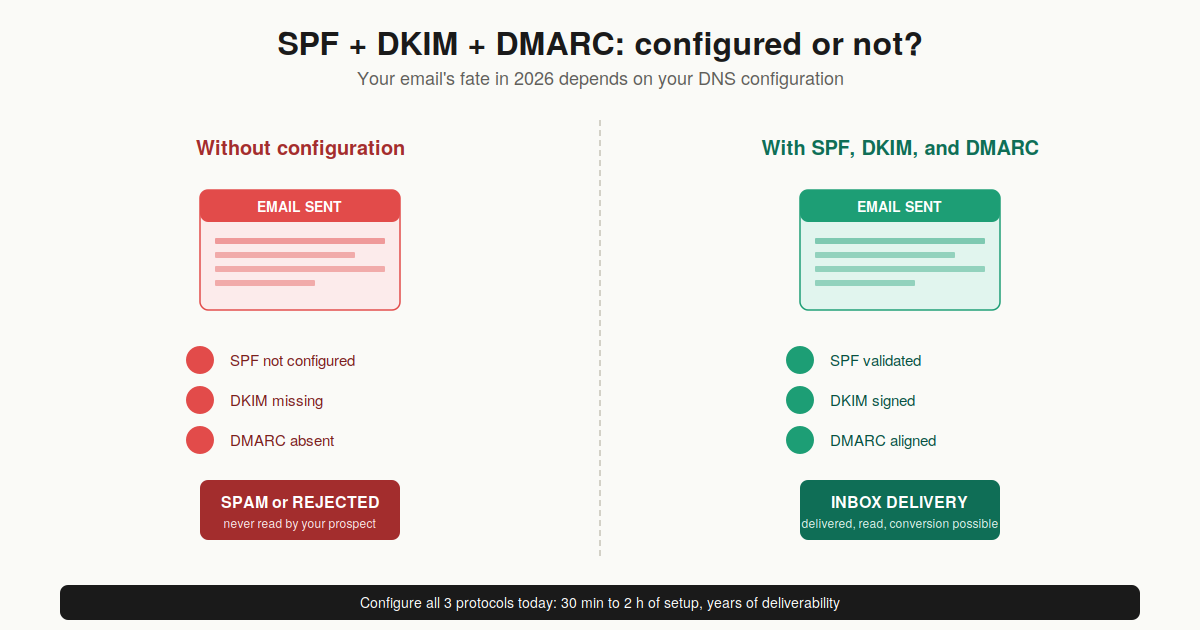

SPF, DKIM, DMARC et cold email : pourquoi c’est critique

Si vous faites du cold email B2B en 2026, configurer correctement SPF, DKIM et DMARC n’est pas une option c’est la condition de survie de vos campagnes. Les seuils de tolérance des filtres anti-spam ont radicalement durci depuis 2024 : Gmail, Outlook et Yahoo rejettent désormais les emails non authentifiés au lieu de simplement les classer en spam comme avant. Concrètement, un cold email envoyé depuis un domaine sans SPF/DKIM/DMARC propres a une chance proche de zéro d’atteindre la boîte de réception.

L’autre point critique : votre réputation de domaine se construit sur l’ensemble des emails envoyés. Si une partie de vos envois est mal authentifiée, c’est tout votre domaine qui en pâtit. C’est pourquoi les pros du cold email utilisent souvent des domaines dédiés à la prospection (par exemple « entreprise-contact.com » plutôt que le domaine principal « entreprise.com »), avec leur propre SPF/DKIM/DMARC, pour isoler leur réputation.

Chez Emelia, l’authentification SPF/DKIM/DMARC est gérée automatiquement quand vous connectez vos boîtes mail à la plateforme. La configuration DNS reste de votre côté (vous gardez le contrôle de votre domaine), mais l’outil vous guide pas à pas et vérifie la validité de votre setup avant chaque envoi de campagne.

Conclusion : faites de SPF, DKIM, DMARC votre fondation email 2026

SPF, DKIM et DMARC ne sont plus une option en 2026 : ils sont la fondation technique sur laquelle repose la délivrabilité de vos emails. Que vous fassiez du cold email, des newsletters, des emails transactionnels ou simplement de la communication interne, ces trois protocoles déterminent si vos messages atteignent la boîte de réception ou disparaissent dans les spams.

La bonne nouvelle : la mise en place est un investissement ponctuel qui rapporte sur la durée. Une fois configurés correctement et passés en p=reject, vous protégez votre domaine contre l’usurpation, vous boostez significativement votre délivrabilité, et vous gagnez la visibilité offerte par les rapports DMARC. Si vous démarrez aujourd’hui une stratégie de prospection email B2B, commencez par là avant même de réfléchir au copywriting ou à la séquence.

FAQ : SPF, DKIM, DMARC vos questions

Quelle est la différence entre SPF et DKIM ?+

SPF vérifie d’où vient l’email (l’adresse IP du serveur d’envoi est-elle autorisée pour ce domaine ?), alors que DKIM vérifie l’intégrité du contenu (le message a-t-il été altéré en route ?) via une signature cryptographique. SPF échoue lors d’un transfert d’email pas DKIM, qui survit au forwarding. C’est pour ça qu’il faut les deux.

Faut-il vraiment les 3 protocoles ou SPF suffit ?+

Il faut absolument les trois en 2026. Depuis février 2024, Google et Yahoo rejettent les emails des expéditeurs en masse qui n’ont pas SPF + DKIM + DMARC correctement configurés. Microsoft a suivi en mai 2025. SPF seul ne couvre pas l’usurpation du champ From, DKIM seul n’a pas de politique, et DMARC seul ne fonctionne pas sans les deux autres.

Comment vérifier ma configuration SPF, DKIM, DMARC ?+

Le plus simple : utilisez MXToolbox (mxtoolbox.com), qui propose une vérification gratuite des trois protocoles en quelques secondes. Pour les domaines Google Workspace, l’Admin Toolbox de Google est aussi très fiable. Si vous êtes à l’aise en ligne de commande : « dig TXT votredomaine.com » pour SPF, « dig TXT _dmarc.votredomaine.com » pour DMARC.

Combien de temps pour configurer SPF, DKIM, DMARC ?+

La configuration technique elle-même prend entre 30 minutes et 2 heures selon le nombre de services à autoriser. Mais le déploiement complet jusqu’à p=reject prend typiquement 6 à 12 semaines : il faut commencer en p=none, monitorer les rapports, corriger les erreurs, puis monter progressivement le niveau de politique.

Que se passe-t-il si je passe à p=reject trop vite ?+

Vous risquez de bloquer vos propres emails légitimes. Si un service oublié envoie pour votre domaine sans authentification (typiquement une newsletter, un CRM, un outil RH), tous ses messages seront rejetés. C’est pour ça qu’on commence toujours en p=none pendant 4-6 semaines minimum.

DMARC fonctionne-t-il pour les emails transférés ?+

DMARC s’appuie sur SPF ou DKIM. SPF échoue presque toujours en cas de forwarding (l’IP change), donc DMARC repose alors uniquement sur DKIM, qui survit au transfert. C’est précisément pour ça que DKIM est devenu critique en 2026 sans lui, le forwarding casse votre authentification.

Puis-je avoir plusieurs enregistrements SPF ?+

Non. Vous ne pouvez avoir qu’un seul enregistrement TXT SPF par domaine. Si vous en publiez plusieurs, la vérification échoue automatiquement. Si vous avez besoin d’autoriser plusieurs services, combinez-les dans un seul SPF avec plusieurs include

C’est quoi la limite des 10 lookups DNS pour SPF ?+

SPF impose qu’un enregistrement ne déclenche pas plus de 10 lookups DNS lors de sa résolution. Chaque mécanisme include: compte pour un lookup, et certains services en consomment plusieurs (Microsoft 365 par exemple). Au-delà de 10, vous avez une erreur PermError et tout SPF échoue. Solution : utiliser un service de SPF flattening qui aplatit les include: en IP directes.

Des prix clairs, transparents et sans frais cachés.

Aucun engagement, des prix pour vous aider à augmenter votre prospection.

Crédits(optionnel)

Vous n'avez pas besoin de crédits si vous voulez simplement envoyer des emails ou faire des actions sur LinkedIn

Peuvent être utilisés pour :

Trouver Emails

Action IA

Trouver des Numéros

Vérifier des Emails

19€par mois

1 000

5 000

10 000

50 000

100 000

1 000 Emails trouvés

1 000 IA Actions

20 Numéros

4 000 Vérifications

19€par mois

Découvrez d'autres articles qui pourraient vous intéresser !

Voir tous les articlesLogiciels

Publié le 24 juin 2025

Expandi vs Waalaxy : Analyse COMPLETE

Niels Co-founder

Niels Co-founderLire la suite

Prospection B2B

Publié le 1 avr. 2025

5 grands fournisseurs de données B2B

Niels Co-founder

Niels Co-founderLire la suite

IA

Publié le 11 avr. 2025

Cognism vs Waalaxy vs Emelia

Niels Co-founder

Niels Co-founderLire la suite

Logiciels

Publié le 24 juin 2025

LeadFuze vs Waalaxy: Analyse complète pour faire le meilleur choix

Niels Co-founder

Niels Co-founderLire la suite

Conseils et formations

Publié le 19 mai 2025

Maîtrisez CFBR LinkedIn : améliorez votre stratégie d'engagement

Niels Co-founder

Niels Co-founderLire la suite

IA

Publié le 18 juin 2025

5 meilleurs générateurs de contenu IA 2026 (cold email)

Niels Co-founder

Niels Co-founderLire la suite

Liens utiles

HubCold-email: Guide CompletDélivrabilité: Guide completAlternative à LemlistAPIDemander une démoProgramme d'affiliationFind emailConsultingA propos

Politique de confidentialitéCGVMentions légalesTestimonialsRoadmapAlternativesComparaisonsContactMade with ❤ for Growth Marketers by Growth Marketers

Copyright © 2026 Emelia All Rights Reserved